Torというものを使えば、完璧な匿名性を実現できると聞いたことがあるかもしれません。しかしそれは本当でしょうか? この記事では、Torの仕組みとVPNの違いを解説し、実際の事件を元に、何がばれて、何がばれないのか、わかりやすくご紹介します。

匿名性の高いTorとは? ダウンロードはばれる?

Torの概要と使い方、VPNとの違い、VPNと併用する方法について解説します。

Torとは

「Tor(The Onion Router、トーア)」とは、インターネット上で「通信経路」を匿名化するための規格、およびその実装のことです。

Torを用いた「Torブラウザ」のことを指すことも多いのですが、Tor=ブラウザではありません。

Torを用いたアプリとしては、以下のようなものがあります。

- Tor Browser:ブラウザ

- TorBirdy:メール

- Tails:OS

- Whonix:仮想マシン

- OnionShare:ファイル共有

- SecureDrop:ジャーナリストへの情報提供

- Ricochet:メッセージ

Torのスマホでの使い方

上記のように、Torにはいろいろな使い方がありますが、スマホでできることは限られています。

代表的なものを3つご紹介します。

Orbot

Orbotは、スマホをTorネットワークに接続するプロキシアプリです。

Orbotを使用することで、ブラウザやメールなどを、匿名性が高い状態で使用することができます。

iPhoneやiPadで利用するには、iOS/iPadOS 15以上が必要となります。

Tor Browser

Tor Browserは、Torネットワーク経由で動作するブラウザです。

Orbotとの違いは、広告トラッキングやフィンガープリントの防止など、ブラウザに特化したプライバシー保護機能が備わっていることです。

Tor Browserは、WindowsやAndroid版のみで、iOS版は公開されていないので注意しましょう。

-

フィンガープリントの意味と対策方法

2025/2/24 匿名

近年、フィンガープリントによる高精度な個人識別が問題となっています。フィンガープリントという言葉自体は様々な意味を持ちますが、インターネット上のブラウザから取得できる、クッキーレスフィンガープリントの ...

Onion Browser

iOSユーザーには、準公式アプリとしてOnion Browserが推奨されています。

Torの仕組み

Torの基本概念は、インターネット上で複数のノードを経由することで、どのノードを辿ったかを分からなくすることです。

通信する以上、相手のアドレスは分かる必要がありますが、これを多段階にすることで、追跡を困難にしています。

多層的に暗号化され、それが順番に解除されていくことから「オニオン」と名付けられています。

以下のような流れとなります。

1. 経路の選択

Torクライアントは、「A(入口)」「B(中継)」「C(出口)」の3つのノードを、ランダムに選択します。

(実際には完全にランダムではなく、セキュリティを高めるための仕組みがあります)

2. 多層暗号化、クライアント→Aノード

Torクライアントは、データを3層に暗号化し、Aノードに送ります。

[A暗号[B暗号[C暗号[元データ]]]]3. Aノード→Bノード

入口ノードのAでは、一番外側の暗号化のみ解除され、次の宛先がBであることが分かります。

[B暗号[C暗号[元データ]]]4. Bノード→Cノード

Bノードでは、中間の暗号化が解除され、次の宛先がCであることが分かります。

[C暗号[元データ]]5. Cノード→目的サーバー

Cノードでは、最後の暗号化が解除され、本来の宛先が分かります。

[元データ]Torは違法?

Torは、日本を含め、ほとんどの国では違法ではありません。

しかし、いくつかの国では法律で禁止されていたり、実質的に利用が制限されたりしています。

これらの国でTorを使用することは、接続できないだけならばまだ良い方で、処罰を受ける可能性もありますので注意が必要です。

- 中国

- 北朝鮮

- ロシア

- イラン

- トルコ

Torを使っていることはバレる?

Torには数千のボランティアサーバーが参加していると言われていますが、その全てのIPアドレスは把握されています。そのため、ISPやWebサイトの管理者は、ユーザーがTorを使用していることを把握することができます。それを利用して、通信をブロックすることもできます。

下記にご紹介するVPNと併用することで、ISPとWebサイトのどちらかから、Torを使っていることを秘匿することはできます。

両方から秘匿することも理論的には可能ですが、あまりおこなわれていないようです。

TorとVPNの違い

TorとVPNは、どちらも匿名性やセキュリティを守るためのツールですが、その仕組や目的は大きく異なります。

Torの特徴とメリット・デメリット

Torの特徴は、世界中のボランティアによって運営される分散ネットワークと、多層暗号化によって、経路情報が秘匿されることです。これにより、高い匿名性を実現しています。

Torのメリットは、匿名性と、無料で利用できることです。

デメリットは、通信速度がとても遅くなることです。そのため動画再生やファイル共有には向いていないことです。

VPNの特徴とメリット・デメリット

VPNの特徴は、VPNサーバーとVPNクライアント間の通信が暗号化されることです。これにより、セキュリティが強化され、プライバシーが保護されます。

VPNのメリットは、高速であることと、地域制限の回避に利用できることです。

デメリットは、基本的に有料であることと、セキュリティやプライバシーはVPNサーバーの信頼性に委ねられているということです。

まとめ

TorとVPNの違いを表にまとめます。

| 特徴 | Tor | VPN |

|---|---|---|

| ネットワーク構造 | 分散型 | 中央型 |

| 匿名性 | 高い | 中程度 |

| 匿名性の根拠 | 多段階ノード | VPNプロバイダーのノーログポリシー |

| 速度 | とても遅い | 速い |

| 料金 | 無料 | 基本的に有料 |

| 用途 | 高い匿名性が必要な活動 | セキュリティ強化 地域制限の回避 |

TorとVPNは併用できる?

TorとVPNは併用できます。併用することで、よりセキュリティと匿名性を高めることができます。

大きく分けて、次の2つの方法があります。

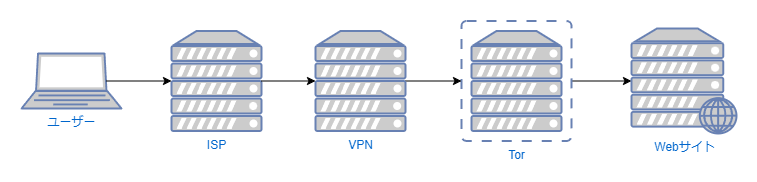

Tor over VPN

「Tor over VPN」は、まずVPN接続してから、Torネットワークに接続する方法です。

ここから、ブラウザだけTorに接続するか、端末のネットワーク全体をTorにするかによって変わってきます。

ブラウザだけのTor over VPN

この方法は、比較的簡単に実現できます。

- VPNクライアントを起動し、VPN接続する

- Tor Browserなどのアプリを使用して、Torネットワークに接続する

端末全体のTor over VPN

この方法は、個人で設定しようとすると、高度なネットワーク知識が必要となります。

一部のVPNプロバイダーは、Torネットワークに接続するオプションを提供しているので、それを利用することが簡単です。

おすすめは、「Onion Over VPN」を提供している「NordVPN」です。Nord VPNはこの他にも、二重VPNやプライベートDNSなど、匿名性を高めるための様々な機能を提供しています。

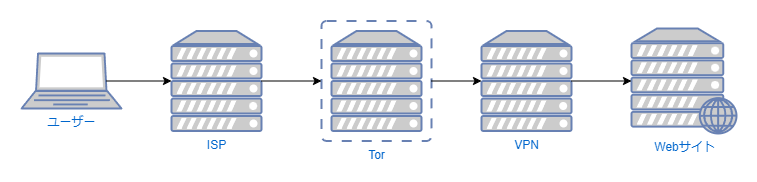

VPN over Tor

「VPN over Tor」は、まずTorネットワークに接続してから、VPN接続する方法です。

この手法を、個人で実装するのはかなり大変です。

商用サービスでも、この機能を提供しているのはAirVPNなど、一部のVPNプロバイダーに限られます。

比較

「Tor over VPN」と「VPN over Tor」のメリット・デメリットを表にまとめます。

| 項目 | Tor over VPN | VPN over Tor |

|---|---|---|

| 出口ノードのトラフィックが保護される | ✕ | ◯ |

| 入口ノードは、ユーザーのIPアドレスを知ることができる | ✕ | ◯ |

| ISPはVPNを利用していることを認識できる | ◯ | ✕ |

| ISPはTorを利用していることを認識できる | ✕ | ◯ |

| Torをブロックするサイトにアクセスできる | ✕ | ◯ |

| .onionサイトにアクセスできる | ◯ | ✕ |

全体的に「Tor over VPN」の方が実用性が高いと言えるでしょう。VPNプロバイダーも、基本的にはこちらの方式を採用しています。

Torでファイルをダウンロードしてもばれる理由

Torの弱点と、実際に逮捕された事例から、なぜTorを使用していてもばれるのかについて解説します。

Torの弱点

Torはかなり高い匿名性を実現していますが、完璧ではありません。Torの主な弱点やリスクをご紹介します。

出口ノードの監視

出口ノードは、暗号化が解除されたあとのデータを受け取るため、出口ノードの運営者はその内容を見ることができます。

「HTTPS」など元データから暗号化されていれば大丈夫ですが、「HTTP」などの非暗号化データは、監視されたり、改ざんされたりする可能性があります。

出口ノードの運営リスク

Torは、出口ノードのアドレスは特定できます。

違法行為が発覚した場合、出口ノードの運営者の責任が追求されるかもしれません。

データを転送しているだけだと言い張ることはできますが、そのようなリスクは負いたがらないものです。

Torネットワークはボランティアによって支えられているので、誰もやらなければ、仕組みが崩壊してしまいます。

タイミングの分析

Torは、入口と出口ノードを特定し、監視することができれば、ユーザーの身元を特定できます。

トラフィックのタイミングとパターンを分析することで、ノードを特定しようとする手法です。

シビル攻撃(Sybil Attack)

Torネットワークに、大量の偽ノードを追加することで、ユーザーのトラフィックを監視する手法です。

偽ノードが経路として選ばれれば、匿名性が失われてしまいます。

「シビル(Sybil)」という名前は、多重人格障害(解離性同一性障害)の女性について書かれた書籍が元になっています。日本では『失われた私』というタイトルで発売されています。

Tor外の問題

本人特定に至る最大の原因は、利用者の操作ミスや、Tor外での行動によるものです。

全てをTor上で完結できればいいのですが、うっかり別のことと結びついてしまうものです。

また、外を歩けば監視カメラで行動が分析される時代です。インターネットだけの問題ではありません。

Torで逮捕された事例

Torを使っていた逮捕された事例はたくさんあります。ここではいくつか有名な事件をご紹介します。

Silk Road事件

「Silk Road」とは、Torネットワーク(ダークウェブ)上で運営されていた違法マーケットプレイスで、2013年に運営者のロス・ウルブリヒト(Ross Ulbricht)が逮捕されました。

FBIは、ウルブリヒトが使用していたハンドルネームやメールアドレスを手がかりに本人を特定し、公共図書館にいた時に逮捕しました。

この時に、使用中のノートPCをそのまま押収したことが、決定的な証拠となりました。

Operation Onymous

「オニマス作戦(Operation Onymous)」は、2014年に行なわれた、国際的な捜査組織による、大規模なダークウェブ摘発作戦です。

半年間に及ぶこの作戦では、数百の違法サイトが閉鎖し、17人が逮捕されました。

当初、Torの匿名性が破られたのではないかと議論になりましたが、捜査手法は公開されておらず、真相は不明なままです。

Playpen事件

「Palypen」は、ダークウェブ上で運営されていた違法ポルノサイトです。

運営者のスティーブン・W・チェイス(Steven W. Chase)は2015年に逮捕されましたが、FBIはそのまま運営を続け、さらに数百人のユーザーの逮捕につながりました。

Dark0de事件

「Dark0de」は、犯罪情報を交換するためのフォーラムです。

2015年に摘発され、70名以上が逮捕されました。

この逮捕は、FBIやユーロポールによる潜入捜査によるものとされています。

AlphaBay事件

「AlphaBay」は、Silk Roadに次ぐ巨大な違法マーケットプレイスです。

2017年に、運営者のアレクサンドル・カゼス(Alexandre Cazes)がタイで逮捕されました。この逮捕は、国際捜査機関の連携によるものでした。

Hansa Market事件

「Hansa Market」は、AlphaBay閉鎖後に、ユーザーが移った違法マーケットプレイスです。

こちらの運営者も、2017年にオランダで逮捕されましたが、オランダ警察はそのままサイトの運営を続け、多くの逮捕につながりました。

Freedom Hosting II事件

「Freedom Hosting II」は、Torネットワーク上のホスティングサービスで、多くの違法サイトが運営されていました。

2017年に、ハッカー集団「Anonymous」が攻撃をし、多数のサイトをダウンさせ、アカウント情報を流出させました。

ただし、この攻撃が逮捕につながったかどうかは不明です。

Welcom To Video事件

「Welcome To Video」は、違法ポルノサイトです。

2019年に、運営者であるチョン・ウ・ソン(Jong Woo Son)他、数百名が逮捕されました。

ビットコインの取引を追跡することでユーザーを特定し、逮捕につながりました。

Dark Web Child Exploitation Network事件

2019年に行なわれた大規模な摘発により、違法ポルノに関わっていた人物が、世界中で337人逮捕されました。

こちらも、ビットコインの取引を追跡することで、犯人の特定につながったとされています。

Torでダウンロードしてもばれる理由のまとめ

上記の事例を考えると、おそらく現在でも、Torネットワークの匿名性は技術的に破られていないと思われます。

ただしTorはもともと軍事技術で、軍事技術はたとえ突破したとしても極秘扱いとなり、味方にも公表されないので、実際のところは分かりません。

一般レベルで言えば、あるファイルをダウンロードしたのが誰かを特定することは、極めて困難だと考えられます。VPNと併用すると、さらに強固になります。

しかしながら、下記のような理由で本人が特定され、逮捕につながっています。

ただしこれらは、国際的な大規模犯罪の場合です。

もっと小規模な犯罪の場合は、些細な操作ミスが発覚の原因となっていることが多いです。

こちらの記事も参考にしてください。

-

VPNのノーログポリシーとは? 警察に特定される?

2025/2/24 匿名

VPNはユーザーのプライバシーを保護するとされていますが、それはVPNの機能というよりも、VPNサービスを提供する会社がログをどう扱うかという運用の問題です。多くのVPNサービスが、ログを全て破棄する ...

いずれにしろ、完全な匿名性は不可能なので、Torを使って悪いことをしようとしてはいけません。